공부/리눅스

2-2. 리눅스 취약점 조치(파일 및 디렉토리 관리) - 파일 및 디렉토리 소유자 설정

SLkittys

2024. 1. 29. 17:28

728x90

1. 계정관리

1 - 1. Root 계정 원격접속 제한 * KISA 다운로드 링크 포함

2. 파일 및 디렉토리 관리

2 - 1. root 홈, 패스 디렉터리 권한 및 패스 설정

2 - 2. 파일 및 디렉토리 소유자 설정(현재글)

가. 파일 및 디렉토리 소유자 설정

1) 소유자가 없는 파일 및 디렉토리의 경우 해커에 의한 악의적인 파일일 가능성이 있으며,

방치되어 있다고 하더라도 해당 파일의 UID 값을 조정하여 권한 탈취에 사용 등의 행위를 차단하기위해

이러한 디렉토리 및 파일은 사전 식별하여 삭제하는 것이 좋다.

2) 조치방법

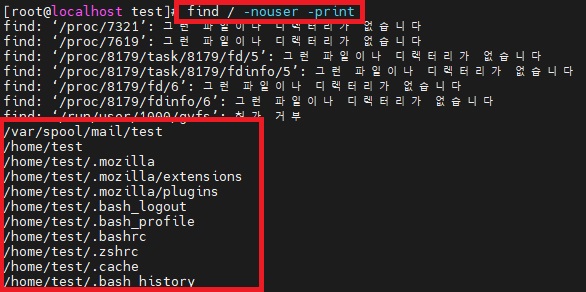

가) find 명령어 사용하여 해당 파일 및 디렉토리 식별(모든 권한이 있는 root에서 실행 권장)

| # find / -nouser -print - 사용자가 없는 파일 및 디렉토리 출력 # find / -nogroup -print - 그룹이 없는 파일 및 디렉토리 출력 |

| root 계정임에도 불구하고 위의 실행 결과를 보게되면 /run/user/1000/gvfs는 허가가 거부된다. 이는 해당 파일은 /run/user/$uid/gvfs 또는 GVFS~$user/.gvfs 에 대한 FUSE 인터페이스의 마운트 지점으로 파일 시스템 드라이버는 기존 파일 시스템의 커널 코드와 달리 권한이 없는 사용자로 실행되며, FUSE 파일 시스템은 드라이버 프로세스를 실행하는 사용자 만 액세스 할 수 있는데, root계정도 이를 따르기 때문에, 허가가 거부된다고 뜨는 것으로 무시해도 무방하다. 참고 링크 |

나) 식별시 조치방법

아래는 조치를 위해 임의로 사용자가 없는 디렉토리 및 파일을 생성하였다.

필자는 rm -rf를 사용하여 강제로 밀어버렸으나,

실제 사용하는 시스템에서는 -r을 사용해서

삭제전 한번 더 확인할 수 있도록 하는 습관을 가지는 것이 좋다. 이건... 경험담...ㅠㅠ

728x90